「複雑化するセキュリティ対策、キーワードは「監視」の強化」ミツイワセキュリティニュース

年末年始に相次いだセキュリティインシデント

内閣サイバーセキュリティセンター (NISC)は2月4日、2024年12月から2025年1月の年末年始にかけ、DDoS攻撃が相次いで発生したことから、各事業者に向け、適切なセキュリティ対策を講じるよう注意喚起を行いました。

年末年始に航空事業者・金融機関・通信事業者などがDDoS攻撃を受け、一時的にサービスを提供できない問題などが発生しました。 これらの攻撃はIoTボットネットなどが用いられており、UDPフラッド攻撃やHTTPフラッド攻撃など、複数種類のDDoS攻撃が行われていました。

NISCはこのような攻撃を想定した対策において、一例として以下のような点を挙げています。

- 平常時からのトラフィックの監視及び監視記録の保存など平常時のトラフィック状況を知っておくことで、 異常なトラフィックを早期に発見できるように対策する。

- 異常通信時のアラートの設定など異常な通信が発生した際に、担当者にアラート通知が送られるように対策する。

多くの企業が抱える問題

上記のように、年末年始などシステム管理者の不在のタイミングにおいては、 サイバー攻撃のリスクが著しく増加する傾向があります。

セキュリティ対策製品を多く導入している企業も多いかと思いますが、その対策製品一つ一つのアラート監視や、 ログ分析を行う工数も増加しています。

セキュリティ対策製品を多く導入することで、ある程度強固な環境を構築することができますが、 その反面、時と場所を選ばない攻撃に対して、情報システム担当者は大きな負担を強いられています。

昨今、セキュリティエンジニアの人財不足が謳われている中で、業務負担が増えることは避けたいですが、 導入したセキュリティ製品を効果的に活用するために、アラート監視やログ分析を行う作業は、 多くの企業が抱える避けて通れない課題になっています。

課題を解決するためには

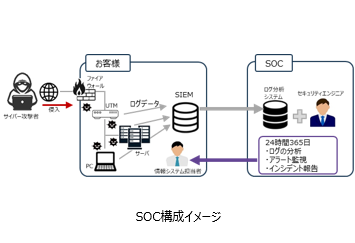

前述した問題点の改善案の一つがSOC(Security Ope ration Center)の利用です。 SOCは、24時間365日体制でセキュリティのエンジニアがネットワーク監視を行い、 リアルタイムでセキュリティインシデントの検出や分析、報告を受けることができます。

そのため、情報システム担当者はSOCを利用することで、監視作業の工数削減や、 インシデント発生時にセキュリティ専門家による報告を受けることができます。

また、SOCではSIEM(Security Information and Event Management)と呼ばれる、

ログデータを一元管理できるツールに集約させ、そのデータをもとに、インシデントに繋がる脅威を、

リアルタイムで検知可能な相関分析を行います。

SIEMは人の手では追跡しきれないほどの広範囲の大量のログデータをもとに分析を行っているため、

高度な分析結果を得ることができます。

SOCとは

SOCの監視範囲は、お客様環境にあるセキュリティ機器 (FW,IDP/IPS,WAF,ウイルス対策ソフト等)やネットワーク機(ルーター,スイッチ,ブリッジ等)、サーバ(メールサーバ,認証サーバ,プロキシサーバ等)が対象となります。

その対象機器から集めたログをSIEMに集約し、その情報をSOCのセキュリティエンジニアが解析やアラート検知を行います。その結果をレポートにまとめ、定期的にお客様の情報システム担当者に提供します。

万が一DDoS攻撃や脆弱性を付く攻撃等を受けた場合、セキュリティエンジニアはログ情報をもとに、インシデントの危険度に応じて、対処方法についてお客様の情報システム担当者にメール等でリアルタイムに通知します。

そのため、情報システム担当者はインシデント発生から即時に被害を最小限に抑える対応を取ることができます。

今後もセキュリティ対策は、広範囲かつ複雑化していくことが考えられますので、セキュリティ対策を検討するうえでSOCを視野に入れることを強く推奨します。