「標的型攻撃メールはマルウェアの置き配サービス?」ミツイワセキュリティニュース

標的型攻撃メールはマルウェアの置き配サービス?

最近、標的型攻撃メールによる企業への被害が急増しています。

最近、標的型攻撃メールによる企業への被害が急増しています。標的型攻撃メールとは、取引先や自社の従業員になりすましたメールを送ることで標的とする企業に被害を与える攻撃手法です。

メールには、ファイルや悪意のあるサイトへ接続するURLリンクが内包されており、それらを従業員が開いてしまうと、マルウェア※1が作動して情報漏えいや業務停止などの被害が発生します。

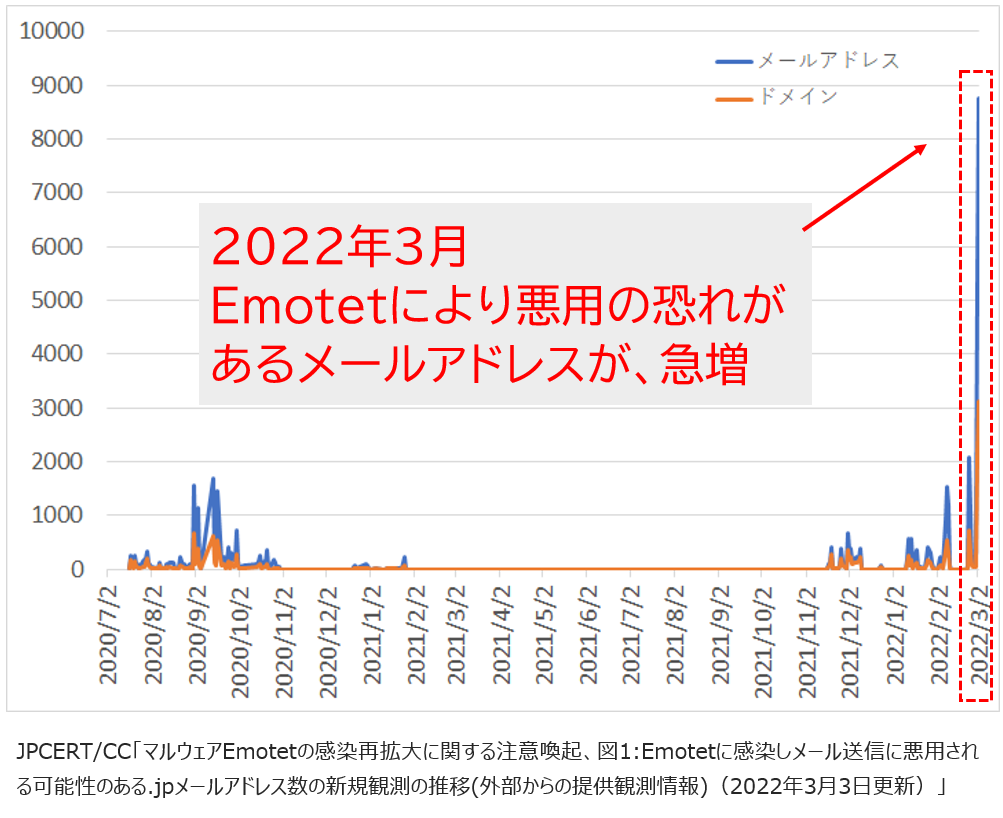

直近では、Emotet※2の感染によって、メールアドレスを悪用される被害が急拡大しております。

JPCERT/CC※3の発表※4によると、2022年3月には、Emotetの感染によって悪用される可能性のあるメールアドレスの数は、2020年の感染ピーク時の約5倍以上に達しました。

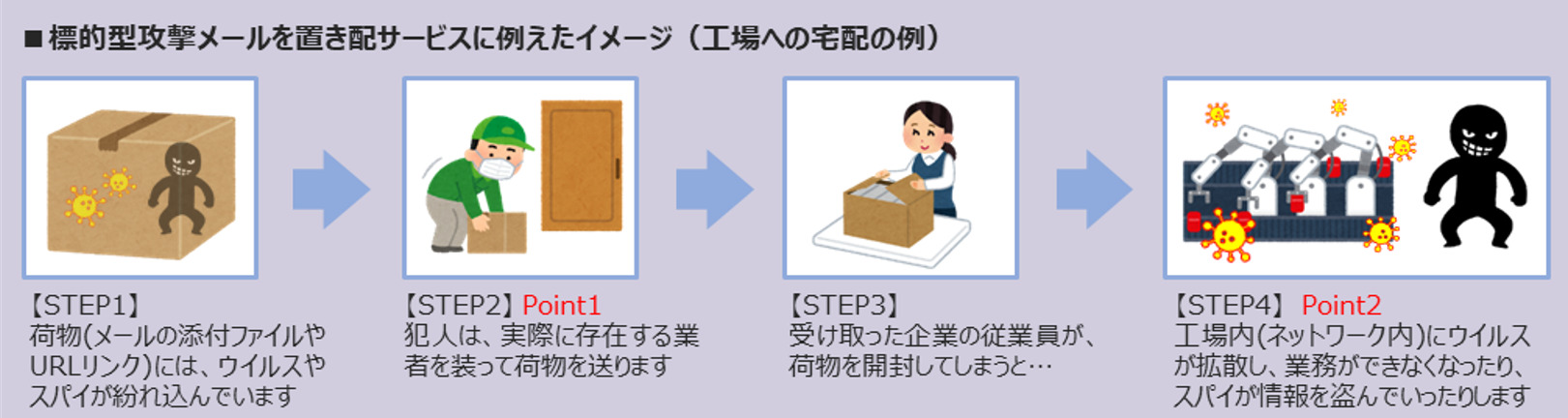

標的型攻撃メールを置き配サービスに例えると…

近年の標的型攻撃メールは、実在する業者や人物を装い、受信者をだまそうとします。(装うばかりか、実際に取引先のメールアドレスをそのまま使用してメールを送ってくることもあります)これは、例えるなら、実在する宅配業者を装った犯人が、悪意のある荷物を送りつけてくるようなものです。このような巧妙な手口から、近年の標的型攻撃は、従来のウイルス対策ソフトで検出・駆除ができない場合が多く、多くの企業を困惑させています。

| Point1: | 犯罪者は、業者を装うために衣装(制服)や身分証などに当たる情報を、実際に業者から盗みます したがって、その荷物が悪意のあるものかどうか、受け取る側が見極めることは困難です。 |

| Point2: | 従来のウイルス対策ソフトでの検出・駆除ができない場合が多いことが、近年のマルウェアの特徴です。 |

標的型攻撃メールの対策

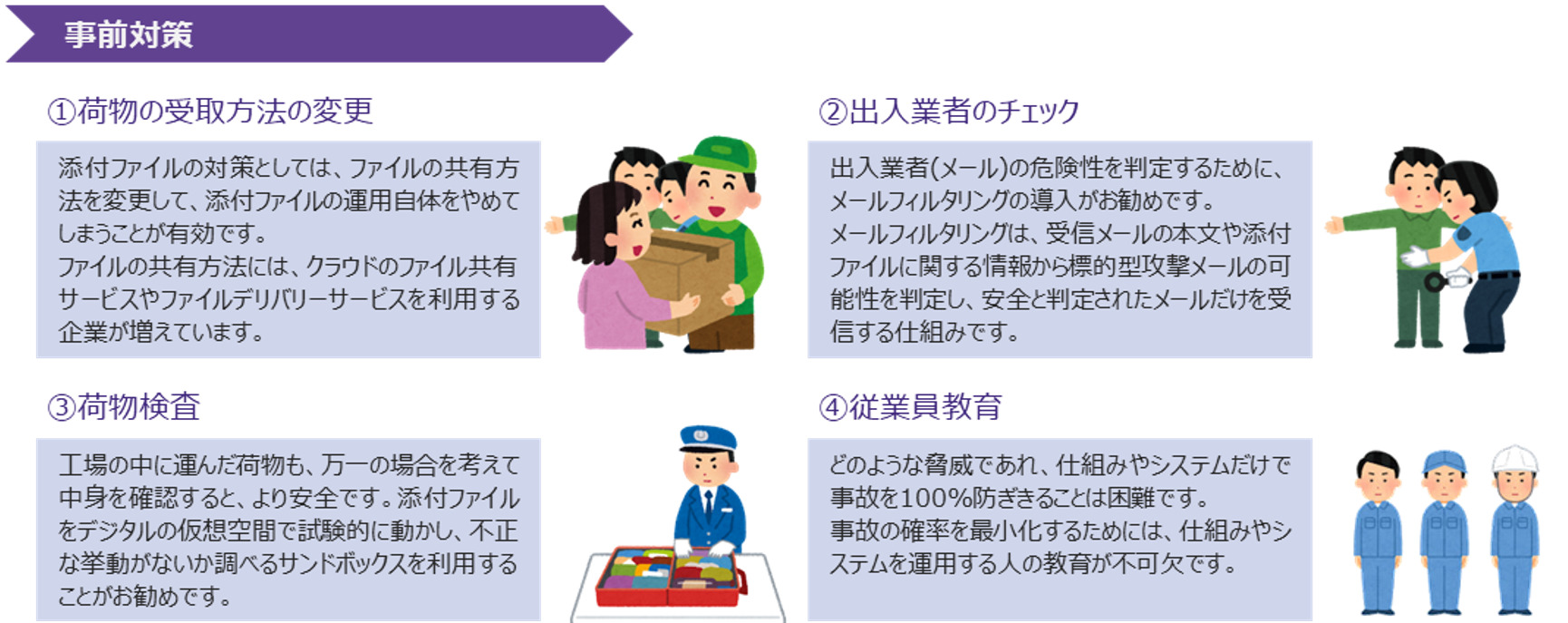

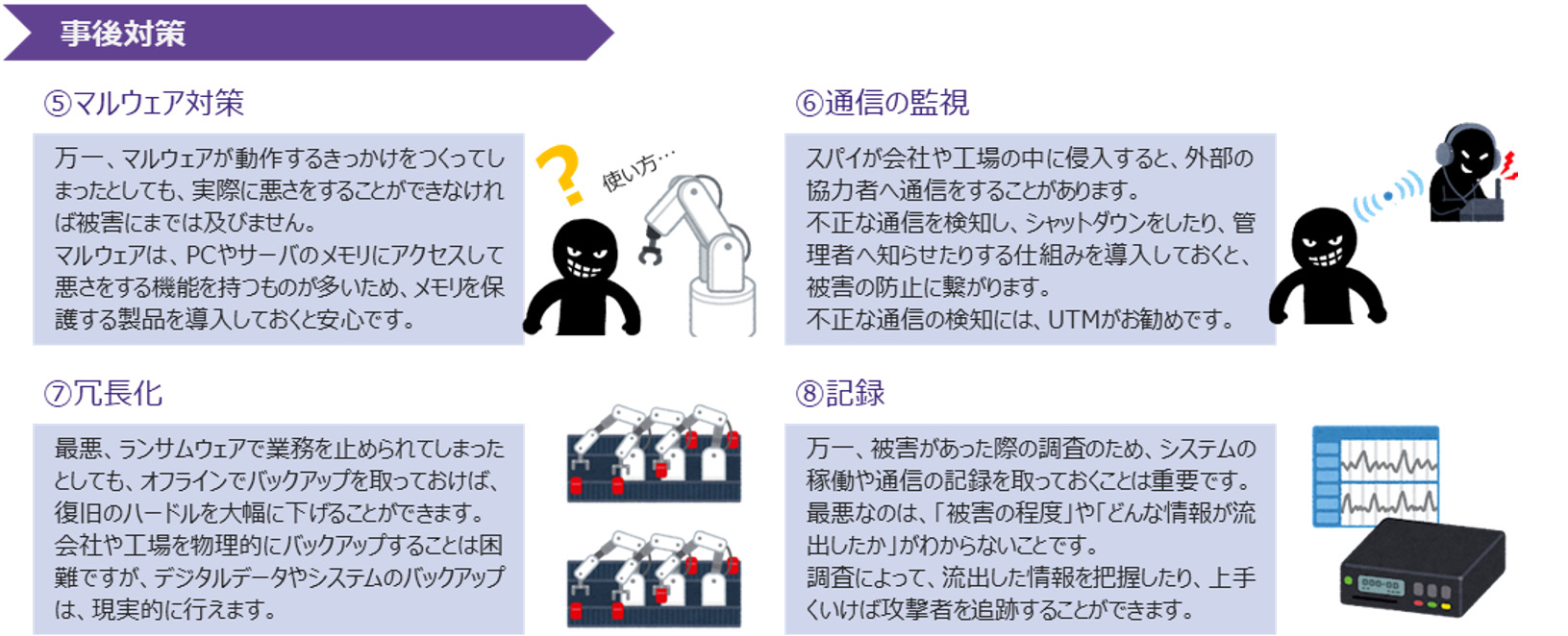

前項のように、近年の標的型攻撃メールは、その手口の巧妙化により、未然に防ぎきることが難しくなっています。このような状況の中、情報セキュリティインシデント(事故)に対して、事故の前と後に分けて対策を考えることが一般的になってきています。

以下、事前対策と事後対策の一例をご紹介いたします。

人的セキュリティには、以下のような対策がお勧めです。

| ※1 | マルウェア: 悪意のあるソフトウェアやコードの総称。感染したコンピュータ上で不正かつ有害な動作を実行し、情報搾取やデータ暗号化などの被害を与える |

| ※2 | Emotet:マルウェアの一種およびサーバ犯罪活動。取引先や標的とする企業の従業員になりすましたメールを拡散させ、マルウェアの感染や情報搾取を行う |

| ※3 | JPCERT/CC:コンピュータセキュリティインシデント情報の収集・分析、インシデント対応の支援、再発防止のための対策の検討や助言などを行う一般社団法人 |

| ※4 | 出典:JPCERT/CC「マルウェアEmotetの感染再拡大に関する注意喚起」 2022-03-14 |